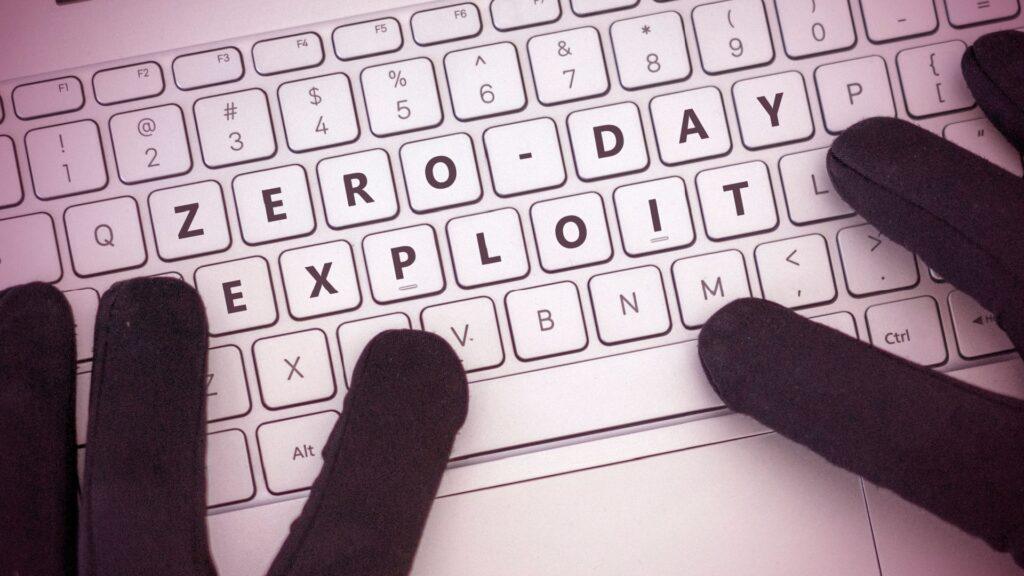

استفاده شبکهی Microsoft 365 از تاکتیکهای ایمیل بمبارانی و تلفنی برای حملات سایبری

در حالی که مایکروسافت 365 از فضایی بزرگ اینترنت برای ارتباطات ایمیلی و کارهای آنلاین محبوب استفاده میکند، این پلتفرم همچنین جلب توجه هکرها را به خود جلب کرده است. از اخطارات مربوط به ایمیل بمبارانی گرفته تا تاکتیکهای ویشینگ، حملات سایبری بر روی مایکروسافت 365 افزایش یافتهاند. این حملات باعث افزایش نگرانیها در میان […]

_Stephen_Barnes-Business_Alamy_Stock_Photo-1024x576.jpg)

_2023-1024x627.png)

_Alexander-Yakimov_Alamy-1024x576.jpg)

_MUNGKHOOD_STUDIO_shutterstock-1024x576.jpg)

_Pablo_Lagarto_Alamy-1024x576.jpg)

_Peter_Werner_Alamy-1024x576.jpg)

_ArtemisDiana_Alamy-1024x576.jpg)

_-Art_of_Food-Alamy-1024x576.jpg)

_Zoonar_GmbH_Alamy-1024x576.jpg)

_filmfoto_Alamy-1024x576.jpg)

_Nicholas_Klein_Alamy-1024x576.jpg)

_Sergey_Borisov_Alamy-1024x576.jpg)

_Skorzewiak_Alamy-1024x576.jpg)

_Stuart_Miles_Alamy-1024x576.jpg)

_Yury_Zap_Alamy-1024x576.jpg)

_Piotr_Swat_Alamy-1024x576.jpg)

_Zoonar_GmbH_Alamy-1024x576.jpg)

_Owen_McGuiGan_Alamy-1024x576.jpg)

_Maskot_Alamy-1024x576.jpg)

_Krot_Studio_Alamy-1024x576.jpg)

_Supawat_Kaydeesud_Alamy-1024x576.jpg)

_Borka_Kiss_Alamy-1024x576.jpg)

_Brain_light_Alamy-1024x576.jpg)

_Stephen_Barnes-Business_Alamy_Stock_Photo-1024x576.jpg)

_William_Mullins_Alamy-1024x576.jpg)

_Antony_Cooper_Alamy-1024x576.jpg)

_Jochen_Tack_Alamy-1024x576.jpg)

_Panther_Media_GmbH_Alamy-1024x576.jpg)

_Blackboard_Alamy-1024x576.jpg)

-Olekcii_Mach_Alamy-1024x576.jpg)

_Martin_Shields_Alamy-1024x576.jpg)

_M-SUR_Alamy-1024x576.jpg)

_marcos_alvarado_Alamy-1024x591.jpg)

_John_Williams_RF_Alamy-1024x576.jpg)

_Pablo_Lagarto_Alamy-991x524.jpg)

_ArtemisDiana_Alamy-991x524.jpg)